この記事を読むために必要な時間は約5分(1570文字)です。

クッキーを用いたシングルサインオン

- 投稿日:2018-08-17

- 最終更新日:2018-12-06

- 表示:3,887PV

- カテゴリ:暗号・認証技術

前回の対策技術では、シングルサインオンの前提技術としてクッキーのご紹介をしました。

今回は、クッキーを用いたシングルサインオンの動作や利点、欠点のお話をします。

目次

クッキーを用いたシングルサインオンとは?

シングルサインオンの実現方法

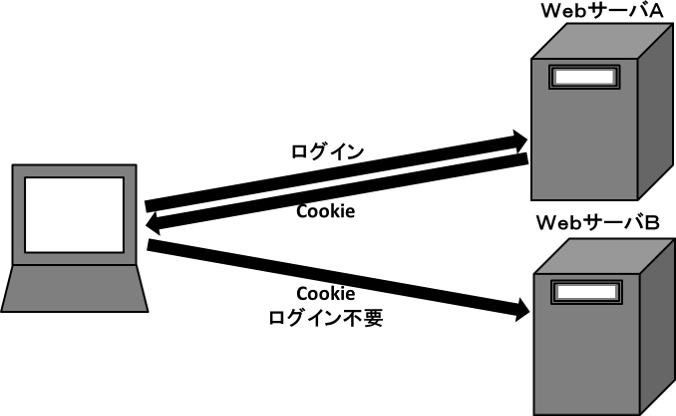

直前にお話したクッキーの基本動作のお話は、サーバとブラウザが1対1の関係でした。シングルサインオンは、他のサーバのログインをしなくてもよいようにするための方法なので、そのままでは実現できません。

このため、基本動作の一部変えます。

具体的には6番目の送信する相手が送られてきたサーバ以外でも、クッキーを送信する事により実現します。

セキュリティ技術のお話なので、今回のお話では、どこをどう変えるかという、動作を変える方法の詳細は、割愛します。

クッキーを用いる利点

クッキーは昔からあるサーバの情報をクライアントであるブラウザに保存させる技術です。このため、全てといってよいくらい、ほとんどのブラウザやサーバで使える共通した標準機能となっています。

このことから以下の2つの利点が生じます。

- 追加費用なし

- 相手を意識しなくて良い

追加費用なし

標準機能なので、ブラウザとサーバがあれば使うことができるため、機能追加等の追加費用がかかりません。PCやスマートフォンなどクライアントを意識しなくても良い

共通した標準機能なので、PCやスマートフォンで異なる動作をすることがほとんどなく、相手によって動作を変えるようなことが不要です。クッキーを用いる欠点

クッキーはクライアントであるPCやスマートフォンのブラウザで保存し、通信で受渡します。このため、次のような欠点があり、攻撃が可能となります。

- クッキーを盗み出せると、別人である攻撃者がログイン状態を引き継ぐことができる

- クッキーを書き換えられると、別人である攻撃者がログイン状態を引き継ぐことができる

クッキーを盗み出せると、別人である攻撃者がログイン状態を引き継ぐことができる

攻撃方法は以下のような順番です。- 例えば、通信途中の情報を盗み見するなどして、攻撃者がクッキーの情報を取得

- 入手したクッキーの情報を送ることにより、他人になりすまして、サーバにログインできる

共通の標準機能となっているため、いままで、多くの攻撃方法が編み出され、そのたびに対応方法も考えられてきました。

このため、クッキー情報の入手方法については、多岐に渡っており、今後の攻撃方法のご紹介でお話していきます。

クッキーを書き換えられると、別人である攻撃者がログイン状態を引き継ぐことができる

こちらの方が問題です。攻撃者は、クッキーの情報を送ることができれば、他人になりすまして、サーバにログインすることができます。

ということは、正しい情報を盗み出さなくても、自分で作ることができれば、サーバにログインできる可能性があるということです。

このための対策としては以下のような方法があります。

- サーバ側は、クッキーの情報が正しいかどうかを判断する

- 簡単に推測できないようなクッキー情報にする

次回の対策技術のご紹介は、クッキーの欠点を対策仕様と開発されたSAMLについてお話します。

| 広告枠・・・広告やリンク先の保証はしません |

|---|